Исследователь Александр Ханфф заявил, что приложение Claude Desktop для macOS от компании Anthropic тайно устанавливает незадокументированный мост Native Messaging в браузерах пользователей без их согласия. В ходе анализа он обнаружил в папке браузера Brave конфигурационный файл (com.anthropic.claude_browser_extension.json), который автоматически предоставляет разрешение трем расширениям Chrome на запуск исполняемого файла вне защищенной «песочницы» браузера.

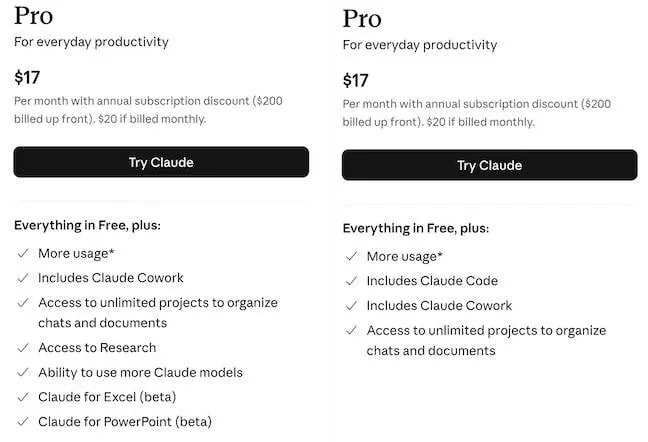

По словам Ханффа, скрытая установка этого механизма происходит в момент инсталляции десктопного приложения, даже если пользователь никогда не устанавливал браузерные расширения Claude. При каждом запуске приложение автоматически создает в системных папках браузеров файл манифеста для Native Messaging, причем делает это для семи различных браузеров на базе Chromium — Chrome, Edge, Brave, Arc, Chromium, Vivaldi и Opera. При этом приложение создает нужные папки даже для тех браузеров, которые не установлены на компьютере.

Журналы Claude Desktop подтверждают эти действия, а простое удаление файла пользователем не решает проблему: приложение автоматически восстанавливает и перезаписывает манифесты при каждом новом запуске. Это классифицируется как «темный паттерн» (dark pattern), который усложняет пользователям возможность отказаться от нежелательных функций.

Если хотя бы одно из разрешенных расширений будет активировано, этот мост предоставляет Anthropic широкие возможности по контролю над браузером. Согласно документации компании, функционал включает использование текущих авторизованных сессий пользователя без необходимости повторного входа, чтение отрендеренного DOM-дерева и автоматическое заполнение форм. На практике это означает, что мост способен считывать пароли в момент их ввода, номера кредитных карт и расшифрованные личные сообщения прямо с экрана, обходя защиту HTTPS.

Эксперт подчеркивает, что наличие такого «спящего» бэкдора создает критические угрозы безопасности. Если одно из расширений будет скомпрометировано, злоумышленники получат прямой доступ к выполнению кода вне песочницы браузера на устройстве жертвы. Ситуация усугубляется тем, что, по данным Anthropic, расширение Claude для Chrome уязвимо к атакам типа «инъекция промпта» с вероятностью успеха до 23,6%, что открывает потенциальный вектор атаки от вредоносного веб-сайта прямо к операционной системе.

Ханфф классифицирует этот скрытый механизм как spyware, в то время как другие эксперты считают, что проблема возникла не из-за злого умысла, а из-за инженерной небрежности. Anthropic пока не комментирует обвинения.